在路徑規則中使用通配符

在路徑規則中可以使用“?”和“*” 通配符。以下示例顯示了應用於不同路徑規則的通配符:

“\\DC ???\login$”匹配 \\DC ?01\login$、\\DC ?02\login$,依此類推。

“*\Windows”匹配 C:\Windows、D:\Windows、E:\Windows 以及每個目錄下的所有子文件夾。

“C:\win*”匹配 C:\winnt、C:\Windows、C:\windir 以及每個目錄下的所有子文件夾。

“*.vbs”匹配 Windows XP Professional 中具有此擴展名的任何應用程序。

“C:\Application Files\*.*”匹配特定子目錄中的所有應用程序文件。

注冊表路徑規則

許多應用程序將其安裝文件夾或應用程序目錄的路徑存儲在 Windows 注冊表中。有些應用程序可以安裝在文件系統中的任何位置。要找到它們,可以創建路徑規則來查找這些注冊表項。

使用特定文件夾路徑(如 C:\Program Files\Microsoft Platform SDK)或環境變量(如 %ProgramFiles%\Microsoft Platform SDK)可能不會很容易地標識這些位置。但是,如果程序將其應用程序目錄存儲在注冊表中,則可以創建一個路徑規則,該路徑規則將使用注冊表中所存儲的值,例如:

%HKEY_LOCAL_MacHINE\SOFTWARE\Microsoft\PlatformSDK\DirectorIEs\Install Dir%.

此類路徑規則稱為注冊表路徑規則,其格式如下所示:

%<Registry Hive>\<Registry Key Name>\<Value Name>%

注意:任何注冊表路徑規則後綴都不應在規則中的最後一個 % 符號之後緊跟一個 \ 字符。必須完整寫出注冊表配置單元的名稱,縮寫無效。

如果將默認規則設置為“不允許的”,將設置四個注冊表路徑,以便操作系統能夠訪問系統文件以執行正常操作。創建這些注冊表路徑規則是為了避免將您自己和所有其他用戶鎖定在系統之外。這些注冊表規則被設置為“不受限的”。只有高級用戶才可以修改或刪除這些規則。注冊表路徑規則設置如下所示:

%HKEY_LOCAL_MacHINE\SOFTWARE\Microsoft\Windows NT\ CurrentVersion\SystemRoot%

%HKEY_LOCAL_MacHINE\SOFTWARE\Microsoft\Windows NT\ CurrentVersion\SystemRoot%\*.exe

%HKEY_LOCAL_MacHINE\SOFTWARE\Microsoft\Windows NT\ CurrentVersion\SystemRoot%\System32\*.exe

%HKEY_LOCAL_MacHINE\SOFTWARE\Microsoft\Windows\ CurrentVersion\ProgramFilesDir%

路徑規則優先權

如果有多個匹配的路徑規則,則最具體的匹配規則優先權最高。以下一組路徑按優先權從最高(最具體的匹配)到最低(最一般的匹配)排序:

Drive:\Folder1\Folder2\FileName.Extension

Drive:\Folder1\Folder2\*.Extension

*.Extension

Drive:\Folder1\Folder2\

Drive:\Folder1\

區域規則

可以使用區域規則標識從下列任意區域(在 Internet Explorer 中定義)下載的軟件:

Internet

Intranet

受限站點

受信任的站點

我的電腦

Internet 區域規則的當前版本僅適用於 Windows Installer (*.msi) 程序包。此規則不適用於通過 Internet Explorer 下載的軟件。受區域規則影響的所有其他文件類型已在此模塊後面提供的指派文件類型表中列出。有一個由所有區域規則共享的指派文件類型組成的列表。

路徑規則建議

使用下表確定最適合於應用程序的用戶和環境的路徑規則。

表 6.2:確定給定應用程序的最佳路徑規則

標識始終安裝在同一位置的程序。

帶有環境變量的路徑規則標識可以安裝在客戶端計算機上的任何位置的程序。

注冊表路徑規則路徑規則

\\SERVER_NAME\Share

軟件限制策略優先權規則

規則按特定順序進行評估。與程序匹配程度較高的規則比與同一程序匹配程度較低的規則優先。如果為同一軟件建立了兩個不同安全級別的相同規則,則安全級別最高的規則優先。例如,如果將兩個哈希規則(一個哈希規則的安全級別為“不允許的”,另一個的安全級別為“不受限的”)應用於同一軟件程序,則安全級別為“不允許的”的規則優先,程序將不會運行。以下列表定義了規則的優先權順序(從具體到一般):

1.哈希規則

2.證書規則

3.路徑規則

4.區域規則

5.默認規則

軟件限制策略選項

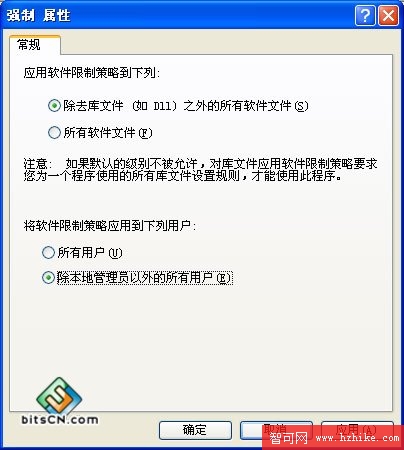

本部分討論了影響軟件限制策略行為的各種強制選項。這些選項將改變數字簽名文件的 Microsoft Authenticode信任設置的強制行為范圍。有兩個強制選項:“動態鏈接庫 (DLL) 檢查”和“跳過管理員”。

DLL 檢查

大多數程序都由可執行文件和許多支持 DLL 組成。默認情況下,不會對 DLL 強制實施軟件限制策略規則。這是針對大多數客戶的推薦選項,下面列出了這樣做的三個原因:

不允許主要可執行文件可以阻止程序運行,因此無需再阻止構成程序的 DLL.

由於 DLL 檢查必須檢查鏈接到應用程序的所有庫,因此會降低系統性能。例如,如果用戶在登錄會話中運行了 10 個程序,則軟件限制策略將評估每個程序。打開 DLL 檢查後,軟件限制策略將評估每個程序中的每個 DLL 負載。如果每個程序使用 20 個 DLL,這將導致 10 個可執行程序檢查以及 200 個 DLL 檢查,因此軟件限制策略必須執行 210 次評估。

Internet Explorer 之類的程序由可執行文件、IExplore.exe 和多個支持 DLL 組成。

將默認安全級別設置為“不允許的”將強制系統不僅要標識主要可執行文件(在允許該程序運行之前),還要標識作為 .exe 文件組成部分的所有 DLL,這將加重系統負擔。

如果要最高限度地確保環境中運行的程序的安全性,則建議您使用“DLL 檢查”選項。這是因為盡管病毒主要攻擊可執行文件,但某些病毒卻專門攻擊 DLL.

要確保程序中不包含病毒,可以使用一組哈希規則來標識可執行文件以及構成該文件的所有 DLL.

要關閉“DLL 檢查”選項,請執行下列操作:

在“強制屬性”對話框中,選擇“除去庫文件(如 Dll)之外的所有軟件文件” .

圖 6.9

“強制屬性”對話框顯示了文件和用戶強制選項