托管在電信機房的WindowsServer2003服務器在程序測試階段,管理員賬戶有多個人知道,發現了可疑的程序網絡監控軟件,但不能斷定是否黑客入侵,還是其他管理員安裝的。

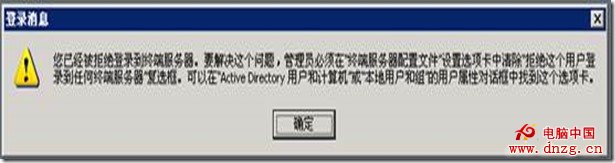

2013年3月31日星期日 再次使用管理員administrator登陸,提示如下

在使用昨天創建的管理員賬戶zhang登陸,提示密碼錯誤。

因此斷定服務器已經被黑客入 侵www.dnzg.cn

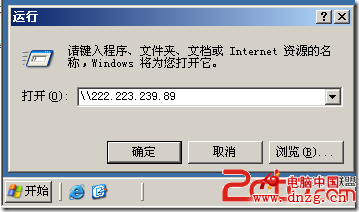

現在服務器的遠程桌面還是啟用的,就是不能使用遠程桌面登陸了,好在administrator的密碼沒有變。如何斷定密碼沒變呢?

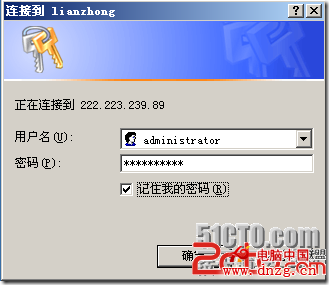

我使用Windows Server 2003訪問服務器的共享資源,這時需要輸入訪問服務器的管理員賬戶和密碼。

輸入賬號和密碼,選中 記住我的密碼,輸入服務器的管理員賬戶和密碼,能夠打開服務器的共享文件夾,因此斷定黑客入侵以後沒有更改administrator用戶的密碼。使用管理工具遠程管理該服務器時,就不在需要輸入賬號和密碼了。

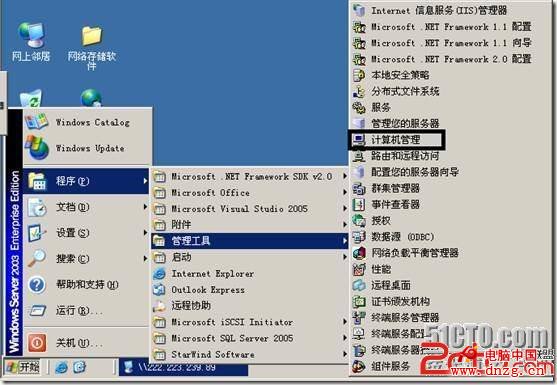

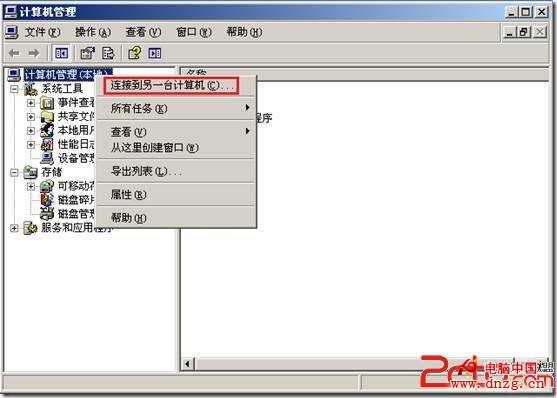

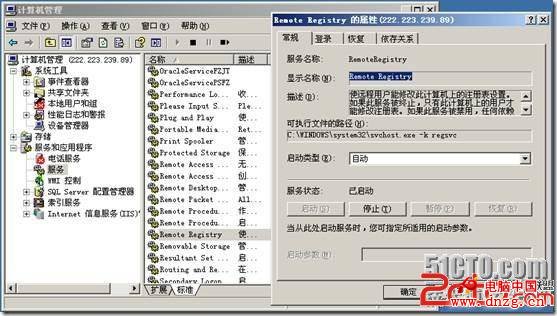

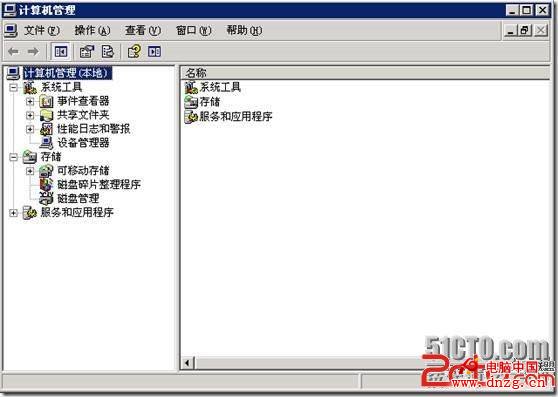

在本地計算機打開計算機管理工具

連接到另一台計算機

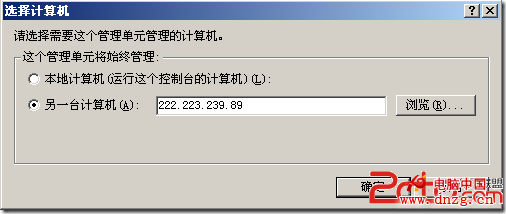

輸入被入侵的服務器的IP地址。

輸入被入侵的服務器的IP地址。

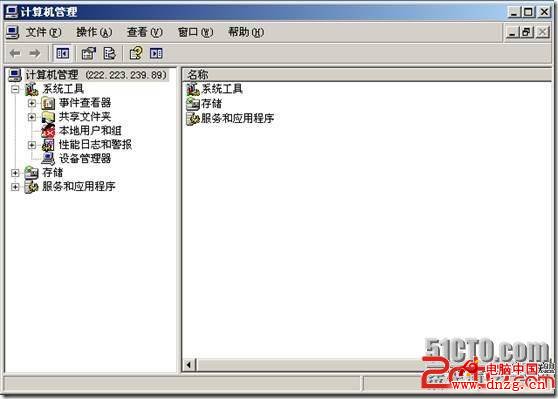

可以看到能夠成功連接過去,但是本地用戶和組是不能遠程管理的,能夠管理遠程服務器的服務。www.dnzg.cn

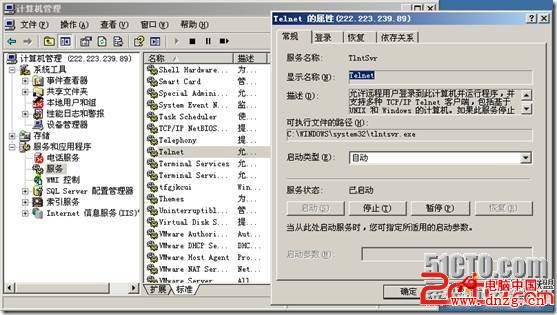

以下操作啟用服務器的telnet服務,

使用telnet服務 在服務器上重新創建新的管理員

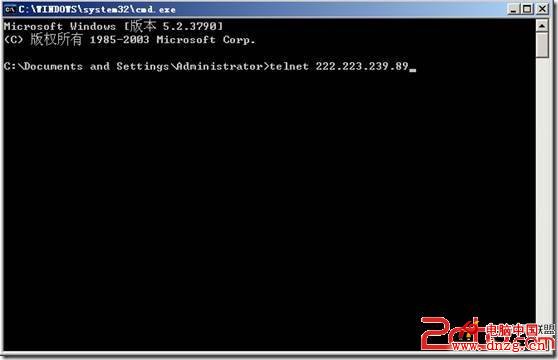

telnet遠程服務器

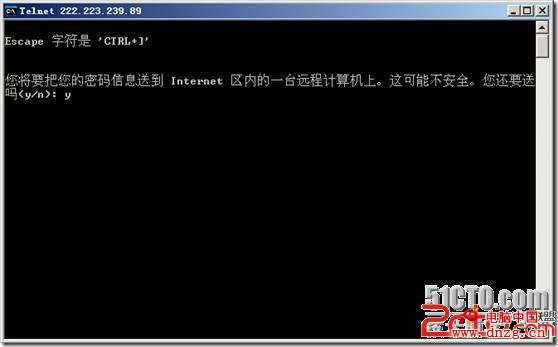

輸入y

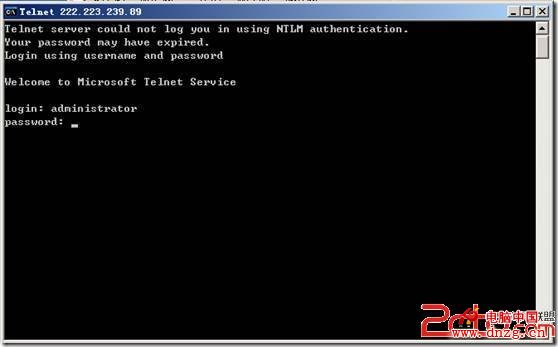

輸入服務器的管理員的賬號和密碼

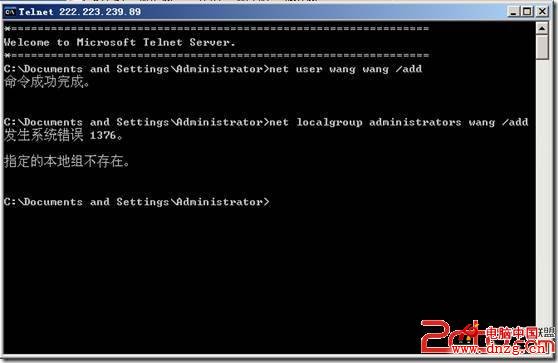

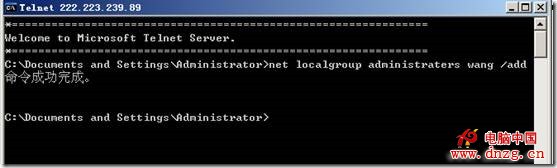

使用telnet遠程登陸到服務器後,使用命令創建用戶wang 密碼為wang

將該用戶添加到管理員組,發現遠程服務器的管理員組名稱已經被更改為其他名稱不是administrators了。現在需要確定遠程服務器管理員組的名稱。

通過注冊表可以查看計算機上的用戶和組的名稱。如何打開遠程服務器的注冊表呢?,需要啟用remote register服務。

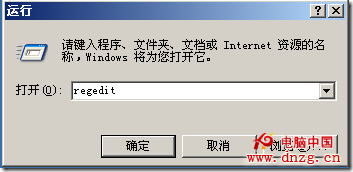

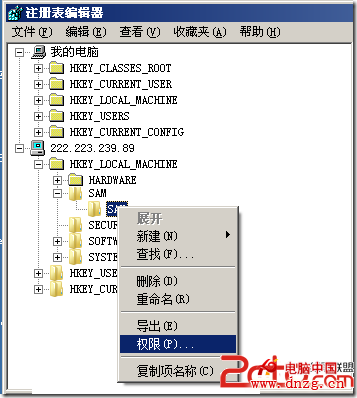

在本地打開注冊表管理工具。

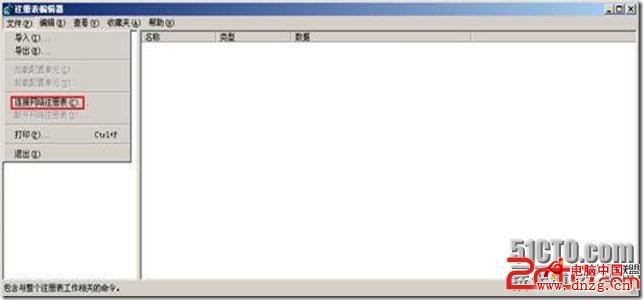

默認打開的是本地注冊表,點擊鏈接網絡注冊表

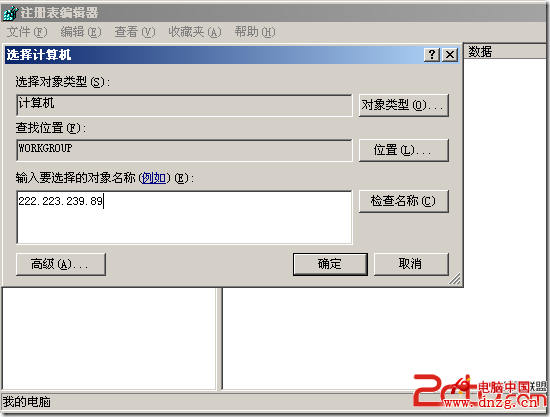

輸入服務器的IP地址。

能夠打開遠程計算機的注冊表,如圖 但是打不開SAM注冊表子鍵,需要更改權限。

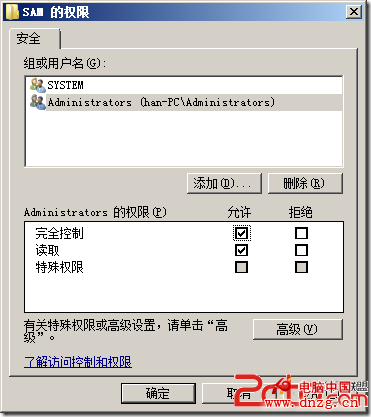

設置administrators組為完全控制權

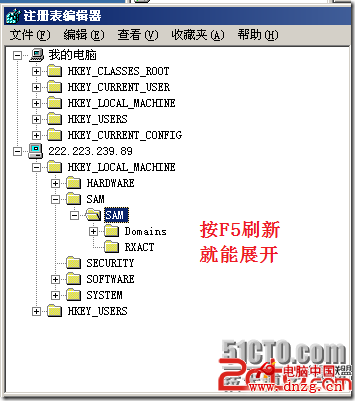

按F5 刷新,能夠展開SAM

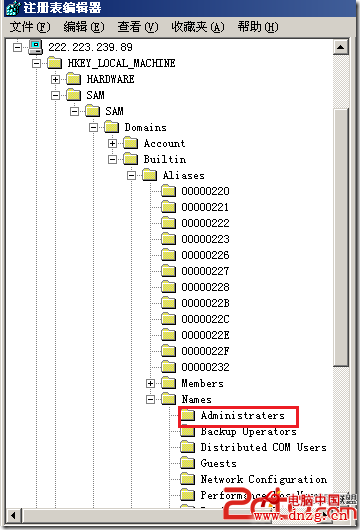

如下圖所示,管理員組已經被更改為administraters

確定了管理員組的名稱,使用telnet登陸到服務器,將創建的用戶添加到管理員組。

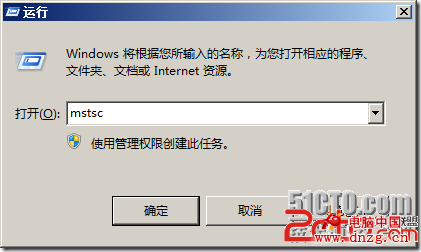

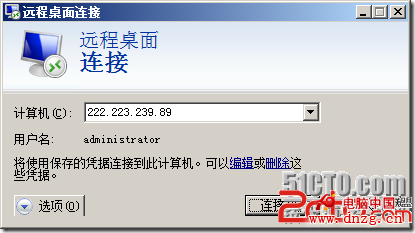

現在使用新創建的管理員遠程連接到服務器。

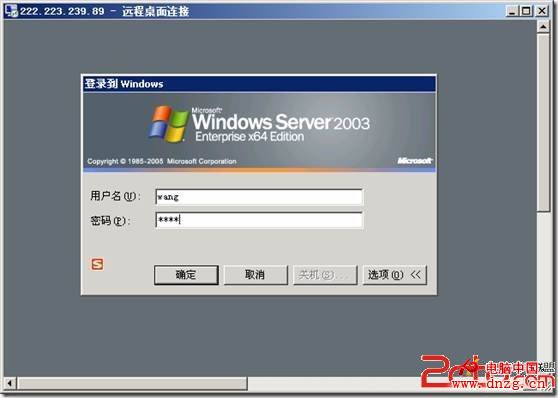

登陸成功

打開計算機管理工具 可以看到沒有用戶管理

安裝360殺毒軟件,安裝360安全衛士進行掃描,發現頑固病毒和需要修復的問題。