前言:

2003年5月22日,微軟的新一代操作系統Windows Server 2003中文版開始在國內發行。從Windows95一路用到現在,筆者覺得微軟在安全方面做的還算是說的過去的,雖然說漏洞很多。 2003總體感覺上安全做的還不錯,交互式登錄、網絡身份驗證、基於對象的訪問控制、比較完整的安全策略、數據加密保護……筆者這裡要談的這款Windows Server 2003是按默認安裝的,機器配置一般。目的是通過下面介紹的安全配置,使其安全性大大加強。昨天我們刊登了上半部份,今天刊登下半部份的內容。

三、高級安全設置

1.禁止不必要的服務,杜絕隱患。

服務從本質上說也只是一個程序而已,它與其他程序所不同的地方在於它提供一種特殊的功能來支持系統完成特定的工作。Windows Server 2003安裝完後默認有84項服務,默認隨系統啟動的有36項。這裡面每一項服務是否安全,特別是那些隨系統啟動的服務是否有被利用的可能性,這對安全來說了非常重要的。在Windows Server 2003發行後不到2個月就被人發現有了一個基於一項默認服務的漏洞,幸好這個漏洞對Windows Server 2003的危害程度較低,而且這項服務默認狀態下是關閉的。下面筆者就結合自己的經驗,談一談如何安全地配置好系統的所有服務。

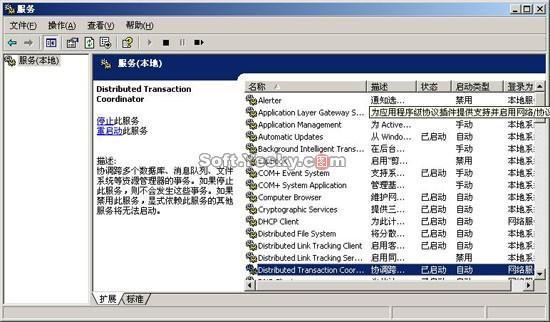

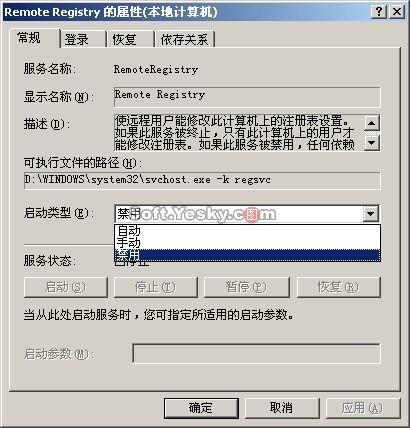

從“管理工具”裡打開“服務”,圖20。可以看到系統所有服務的具體情況。這裡僅以典型的Remote Registry服務為例介紹,目的在於提供一個安全配置服務的方法。在服務列表裡找到Remote Registry服務,可以看到左面空白部分對這一服務的解釋為“使遠程用戶能修改此計算機上的注冊表設置。如果此服務被終止,只有此計算機上的用戶才能修改注冊表……”,可以看出,正常情況下並不需要這項服務,而且如果啟用這項服務還可能給系統帶來安全隱患,所以必須禁用。雙擊Remote Registry服務進入其屬性設置,圖21。在“啟動類型”裡把默認的“自動”修改為“禁用”,最後確定即可。當此服務被關閉後,一切和注冊表有關的遠程行為都被終止,這也使得一些惡意網頁對本地注冊表的修改成了泡影,網上的惡意用戶也別想對注冊表進行修改和設置,大大降低了系統被破壞和被中上木馬的幾率,達到了維護系統安全的目的。

圖 20

圖 21

一個有趣的現象是,微軟對Windows Installer服務的介紹中,竟然出現了錯別字!!呵呵,圖22。

圖 22

2.改變遠程控制的默認模式。

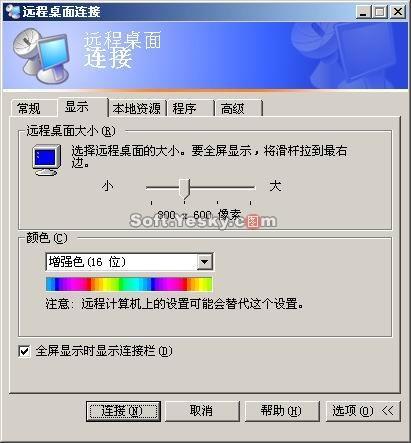

對於個人用戶來說,終端服務(不同與上面介紹過的服務)一般來說是不適用的,它的危險性遠大於它帶來的幫助,它允許從網絡中的任何虛擬計算機上管理你的機器。看看微軟的說明:可使用運行 Windows Server 2003家族操作系統的任何計算機,通過“管理遠程桌面”,來遠程管理服務器。使用系統自帶的“遠程桌面連接”即可完成連接和控制,圖23。所以,對於普通用戶來說,必須禁止終端服務。從“管理工具”中進入“終端服務配置”,在連接上點右鍵選擇其屬性,圖24。在連接屬性上選擇“遠程控制”標簽,選中“不允許遠程控制”後確定,圖25。通過這樣的修改,即可避免遠程用戶的非法連接。

圖 23

圖 24

圖 25

雖然微軟聲稱Windows Server 2003按默認安裝後其安全性很強,但筆者發現其實不然,也有很多地方需要經過細心配置才能達到所需要的安全性。“本地安全設置”就是需要好好配置的一塊地方。

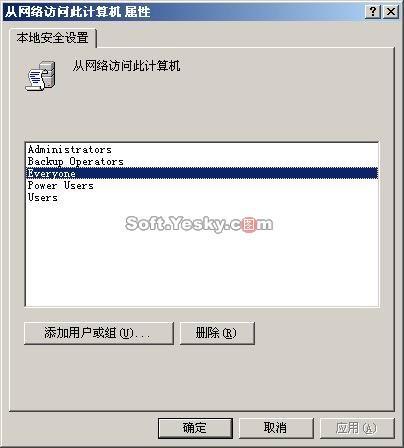

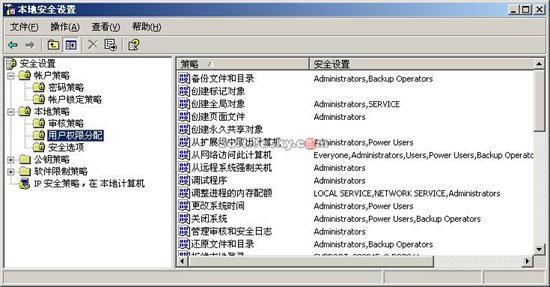

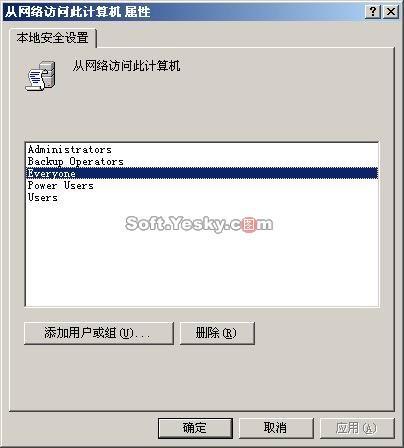

從“管理工具”裡打開“本地安全設置”,圖26。其中的密碼策略、帳戶鎖定策略、審核策略、擁護權限分配、安全選項等都需要仔細配置。筆者以“用戶權限分配”為例介紹方法。選中“用戶權限分配”後可以看到可進行某一行為的所有默認組,如圖26中第七項,可以看到一共有5個組的用戶擁有從遠程訪問計算機的權限,這是不符合我們的安全要求的,需要從新配置。雙擊這一項打開其屬性,圖27。這裡可以刪除Everyone、Power Users和Users組,或者也可以單擊“添加用戶或組”來從新確定可從遠程訪問此計算機的用戶或組。參考圖5和圖8。

圖 26

圖 27

上面所介紹的只是方法,具體要設置那些行為的權限,就要看用戶的具體情況了。雖然這需要有較大的耐心一項一項的配置,但它卻是一勞永逸的做法。另外圖26所示的每一項策略,都需要具體配置,這樣才能打造出一道堅不可摧的系統防線。

四、一些安全常識和注意事項

1.杜絕基於Guest帳戶的系統入侵。

很多文章中都介紹過如何利用Guest用戶得到Admin權限的方法,思路和手段不局一格,看了讓人不禁叫絕。為什麼會出現這樣的問題呢?如何解決這個問題呢?

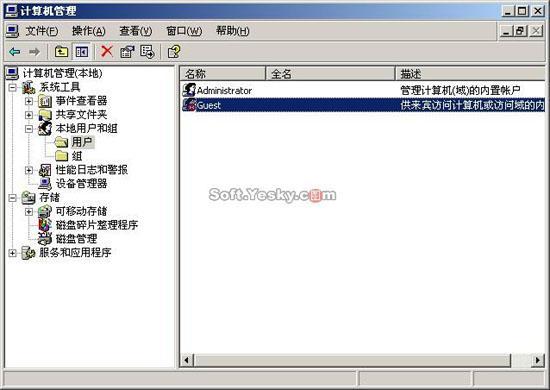

Guest用戶作為一個來賓帳戶,他的權限是很低的,而且默認密碼為空,這就使得入侵者可以利用種種途徑,通過Guest登錄並最終拿到Admin權限。如何做到這一點不在本文討論的范圍內,這裡只介紹如何防御這種基於Guest的入侵。通過對入侵者行為的分析,筆者發現進禁用或徹底刪除Guest帳戶是最好最根本的辦法。但在某些必須得使用到Guest帳戶的情況下,就需要通過其他途徑來做好防御工作了。首先是要給Guest加一個強的密碼,這一步可在“管理工具”----“計算機管理”----“本地用戶和組”----“用戶”裡面設置,圖28。然後,按照初級安全配置裡面介紹的方法,詳細設置Guest帳戶對物理路徑的訪問權限。

圖 28

2.為Administrator用戶改名,並設置復雜密碼。

Administrator帳戶擁有最高的系統權限,一旦此帳戶被人利用,後果不堪設想。這就使得必須加強此帳戶的管理,首先當然也是為其設置一個強大復雜的密碼。下來筆者介紹重新配置Administrator帳戶欺騙入侵者的方法。

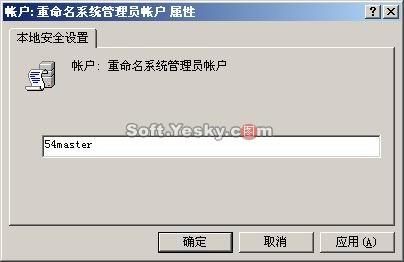

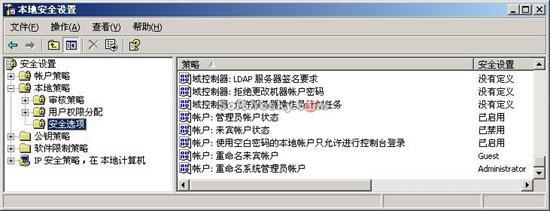

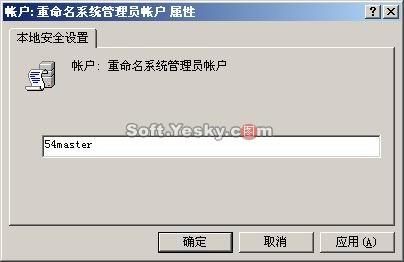

打開“管理工具”----“本地安全設置”,打開其“本地策略”中的“安全選項”,在最後面可以看到有一項帳戶策略:重命名系統管理員帳戶,圖29。雙擊此策略進入其屬性即可修改,圖30。這裡修改為54master。

圖 29

圖 30

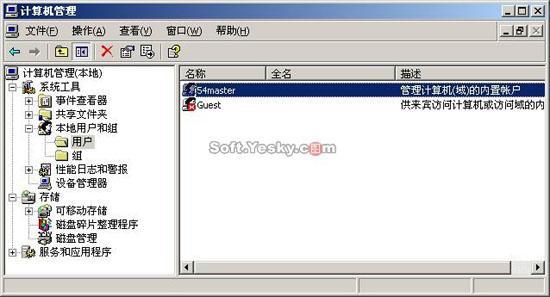

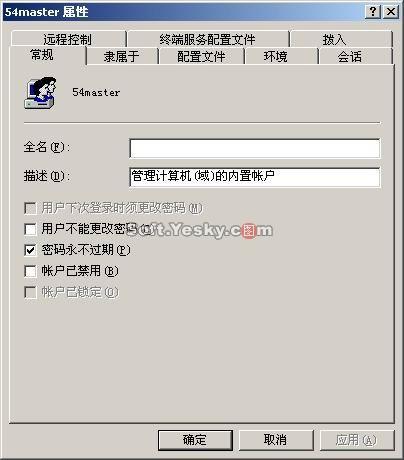

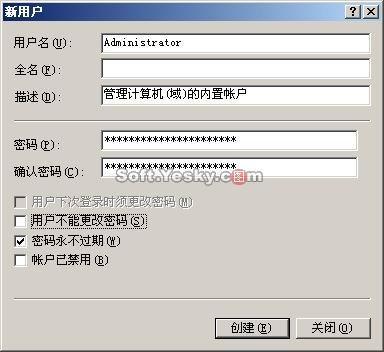

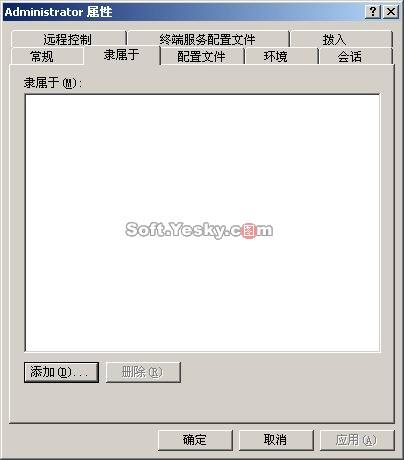

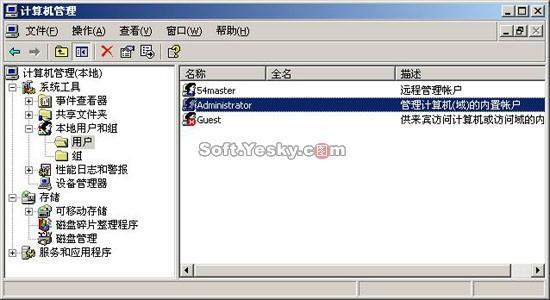

打開“管理工具”----“計算機管理”----“本地用戶和組”----“用戶”,圖31。雙擊Administrator進入其屬性,記下其描述,圖32,並從新修改為其他描述。然後在“用戶”上單擊右鍵,選擇“新用戶”,寫上如圖33所示資料後確定。

圖 31

圖 32

圖 33

圖 34

看看圖35,如果你是入侵者,你能分辨出來那個才是真正的系統管理員嗎?誰能想到新建的帳戶已經不是系統管理員,而成為不屬於任何組的沒有任何權限的新成員呢?入侵者會花無數的精力來想辦法弄多它的密碼的,呵呵。讓他去忙吧。

圖 35

3.其他需要注意的地方。

隨時警惕系統、安全、和應用程序的日志,警惕注冊表啟動項的變化、警惕用戶帳戶等敏感的地方是保證你系統安全的必要條件。經常備份數據以應付災難性事故。用戶和權限的分配應當本著最小權限原則,即在不影響用戶正常使用的情況下,為其分配最小的權限。感覺有時候也是很重要的,系統突然變慢就要先憑感覺判斷一下是否感染了病毒等。系統安全就如同計劃生育,是個長期性的工作,就算你配置的再好的系統,也可能被人利用新的漏洞攻破,這就使得管理員必須隨時學習。

後記:

通過筆者一段時間的使用,Windows Server 2003給人的總體感覺還是不錯的。它的啟動速度比2000和XP都快,系統內新加了許多好用的DOS 新功能。如使用Defrag命令進行磁盤碎片整理;使用Diskpart命令管理磁盤、分區或卷;使用Taskkill命令管理系統進程;使用Logman命令創建和管理時間跟蹤會話日志和性能日志。作為一個Server版本,Windows Server 2003新增的“分布式文件系統”(即DFS)可以將分布在域上多個服務器上的文件集中到一個邏輯名稱的空間中,用戶只需要訪問一個驅動器即可訪問到所有的共享文件。Windows Server 2003還有許多其他的新功能等著用戶的發掘。有興趣的用戶可以到****下載使用版。

但是,隨著微軟對操作系統的開發速度越來越快,WS對硬件的要求也越來越高,建議配置CPU主頻為550MHz,內存256MB,硬盤系統分區2G,顯示器分辨律800*600。這使得一些配置較老的用戶面對如此誘人的新操作系統望而卻步。而另一些已經使用上的用戶,他們的問題在於,許多硬件都沒有Windows Server 2003下的驅動程序,有的可以用2000或XP的代替,但有的就不行。筆者一塊原不需要驅動的網卡不能被識別,使用2000或XP的驅動仍無濟於事。

總的來說,Windows Server 2003的性能還是不錯的,它是微軟公司公開宣布重視產品安全後發布的第一款操作系統,它曾經三次被推遲發布時間,部分原因就是為了提高安全和可靠性,很多地方都比以前的版本有了改善。比如關機時要記載關機理由,下載時會提示可能為危險文件……這些都是以前的版本沒有的新事物。另外,上網的朋友應該有隨系統啟動的病毒防火牆,隨時防御病毒和木馬的襲擊。對於系統的各項安全配置,只要使用者能靈活運用,取長補短,再加之有較好的安全意識,作為普通的用戶來說,其安全性完全可以滿足你的要求。