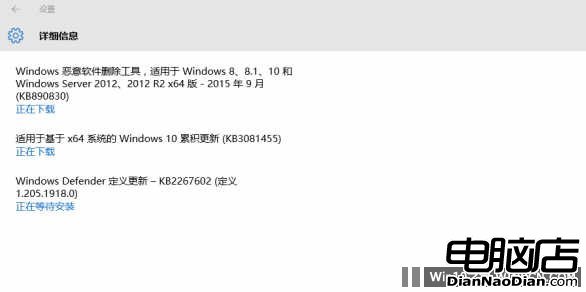

電腦店訊:在幾天的停頓後,微軟今天向Win10正式版10240推送了新的累積更新補丁KB3081455。這項更新包括7項全新的安全漏洞修復以及功能性改善,只適用於Build 10240正式版用戶,Windows10預覽版用戶不會收到此項更新。

KB3081455更新:

現已確認 Microsoft 軟件產品中存在可能會影響您的系統的安全問題。您可以通過安裝本 Microsoft 更新程序來保護您的系統不受侵害。有關本更新程序中所含問題的完整列表,請參閱相關 Microsoft 知識庫文章。安裝本更新程序之後,可能需要重新啟動系統。

KB890830更新(Windows 惡意軟件刪除工具):

在下載後,此工具將運行一次,以檢查您的計算機是否已被特定的流行惡意軟件(包括 Blaster、Sasser 和 Mydoom)感染,並且幫助您刪除發現的任何感染文件。如果發現感染文件,此工具將在您下次啟動計算機時顯示一個狀態報告。每個月都將提供該工具的新版本。如果您要在計算機上手動運行該工具,則可以從 Microsoft 下載中心下載一個副本,或者從 microsoft.com 運行在線版本。此工具並不能替代防病毒產品。要保護您的計算機,您還應該使用防病毒產品。

本次更新涉及到的7項安全修復為:

• Internet Explorer累積安全更新(3089548)

此安全更新可解決Internet Explorer中的漏洞。最嚴重的漏洞可能在用戶使用Internet Explorer查看經特殊設計的網頁時允許遠程執行代碼。成功利用這些漏洞的攻擊者可以獲得與當前用戶相同的用戶權限。與擁有管理用戶權限的客戶相比,帳戶被配置為擁有較少系統用戶權限的客戶受到的影響更小。

• Microsoft Edge的累積安全更新(3089665)

此安全更新可修復Microsoft Edge中的漏洞。最嚴重的漏洞可能在用戶使用Microsoft Edge查看經特殊設計的網頁時允許遠程執行代碼。成功利用這些漏洞的攻擊者可以獲得與當前用戶相同的用戶權限。與擁有管理用戶權限的客戶相比,帳戶被配置為擁有較少系統用戶權限的客戶受到的影響更小。

• Microsoft Graphics組件中的漏洞可能允許遠程執行代碼(3089656)

此安全更新可修復Microsoft Windows、Microsoft Office和Microsoft Lync中的漏洞。如果用戶打開經特殊設計的文檔或者訪問嵌入了OpenType字體的不受信任網頁,則這些漏洞中最嚴重的漏洞可能允許遠程執行代碼。

• Windows日記本中的漏洞可能允許遠程執行代碼(3089669)

此安全更新可修復Microsoft Windows中的漏洞。如果用戶打開經特殊設計的Excel文件,較嚴重的漏洞可能允許遠程執行代碼。與擁有管理用戶權限的用戶相比,帳戶被配置為擁有較少系統用戶權限的用戶受到的影響更小。

• .NET Framework中的漏洞可能允許特權提升(3089662)

此安全更新可解決Microsoft .NET Framework中的漏洞。如果用戶運行經特殊設計的.NET應用程序,則最嚴重的漏洞可能允許特權提升。但是,在所有情況下,攻擊者無法強迫用戶運行應用程序,攻擊者必須說服用戶執行此類操作。

• Windows任務管理中的漏洞可能允許特權提升(3089657)

此安全更新可修復Microsoft Windows中的漏洞。這些漏洞在攻擊者登錄系統並運行經特殊設計的應用程序時允許提升特權。

• Windows Hyper-V中的漏洞可能允許繞過安全功能(3091287)

此安全更新可修復Microsoft Windows中的漏洞。如果攻擊者運行經特殊設計的並可能導致Windows Hyper-V無法正確將訪問控制列表(ACL)應用於配置設置的應用程序,此漏洞可能允許繞過安全功能。尚未啟用Hyper-V角色的客戶不會受到影響。

之前微軟就已經表示他們沒有為 Windows 10 更新發布更新日志的計劃,除非更新中包含重要的新功能。這也在本次累積更新中得到了體現。除此之外,Windows 8/8.1 與 Windows 10 用戶現在已可以下載今年9月版本的微軟惡意軟件刪除工具了。